SSH (Secure Shell) texnologiyası təhlükəsiz bir əlaqə vasitəsi ilə kompüterinizi uzaqdan idarə etməyə imkan verir. SSH, ötürülən bütün sənədləri, o cümlədən parolları şifrələyir və eyni zamanda hər hansı bir şəbəkə protokolunu ötürür. Alətin düzgün işləməsi üçün yalnız quraşdırılmamalı, həm də konfiqurasiya edilməlidir. Sözügedən məqalə çərçivəsində, serverin yerləşəcəyi Ubuntu əməliyyat sisteminin son versiyasını nümunə götürərək əsas konfiqurasiya məhsulu haqqında danışırıq.

Ubuntu'da SSH-i konfiqurasiya edin

Hələ serverdə və müştəri kompüterlərində quraşdırmanı tamamlamamısınızsa, əvvəlcə bunu etməlisiniz, çünki bütün prosedur olduqca sadədir və çox vaxt çəkmir. Bu mövzuda ətraflı rəhbərlik üçün aşağıdakı linkdən digər məqaləmizə baxın. Ayrıca, konfiqurasiya faylını redaktə etmək və SSH əməliyyatını sınaqdan keçirmə prosedurunu göstərir, buna görə bu gün bir neçə başqa məsələyə diqqət yetirəcəyik.

Daha ətraflı: Ubuntu-da SSH-serverin quraşdırılması

Bir RSA Key Cüt yaratmaq

Yeni quraşdırılmış SSH-də hələ serverdən müştəri və əksinə əlaqə qurmaq üçün göstərilən açar yoxdur. Bütün bu parametrlər bütün protokol komponentlərini əlavə etdikdən dərhal sonra əl ilə qurulmalıdır. Açar cütlük RSA alqoritmindən istifadə edərək işləyir (inkişaf etdiricilərin adları Rivest, Shamir və Adleman üçün qısa). Bu kriptovalyuta sayəsində xüsusi açarlar xüsusi alqoritmlərdən istifadə edərək şifrələnir. Bir cüt açıq açar yaratmaq üçün yalnız müvafiq əmrləri konsol daxil etməlisiniz və görünən təlimatları izləyin.

- Işləmək üçün getmək "Terminal" hər hansı bir rahat üsul, məsələn, onu bir menyu və ya düymələrin birləşməsi ilə açmaq Ctrl + Alt + T.

- Əmr daxil edin

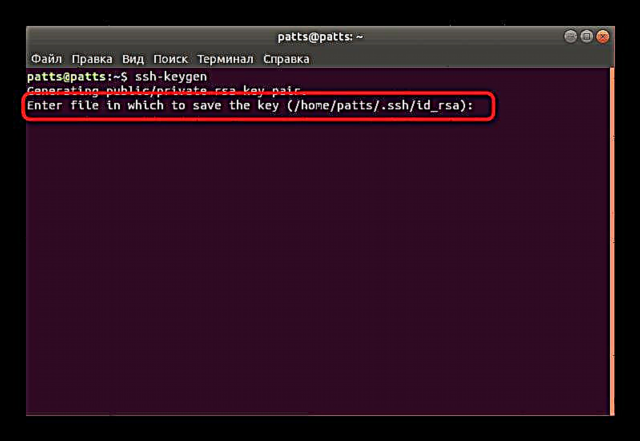

ssh-keygenvə sonra düyməni basın Daxil edin. - Açarların saxlandığı bir fayl yaratmaq istənir. Onları standart məkanda tərk etmək istəyirsinizsə, vurun Daxil edin.

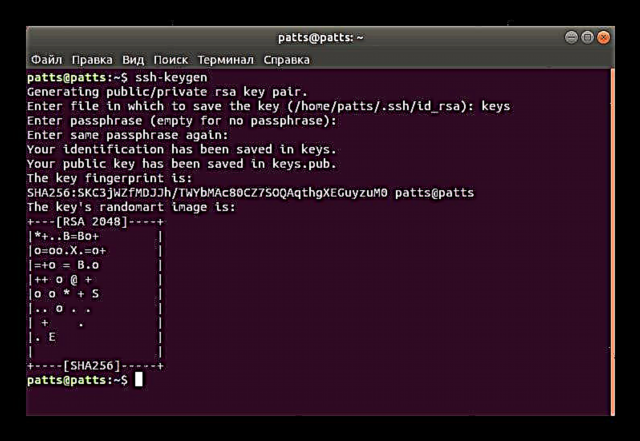

- Açıq açar parol ilə qorunur. Bu seçimi istifadə etmək istəyirsinizsə, görünən sətirdə parol yazın. Daxil edilmiş simvollar görünməyəcəkdir. Yeni bir sətirdə bunu təkrarlamaq lazımdır.

- Sonra, açarın xilas edildiyi barədə bir bildiriş görəcəksiniz və təsadüfi qrafik təsviri ilə də tanış ola bilərsiniz.

İndi kompüterlər arasında daha sonra əlaqə üçün istifadə ediləcək gizli və açıq bir cüt açar var. Uğur qazanmaq üçün yalnız SSH identifikasiyası üçün açarı serverə qoymalısınız.

Açıq açarı serverə kopyalayın

Açarların kopyalanmasının üç üsulu var. Onların hər biri, məsələn, metodlardan biri işləmədiyi və ya müəyyən bir istifadəçi üçün uyğun olmadığı hallarda ən optimal olacaqdır. Ən sadə və effektivdən başlayaraq hər üç variantı nəzərdən keçirməyi təklif edirik.

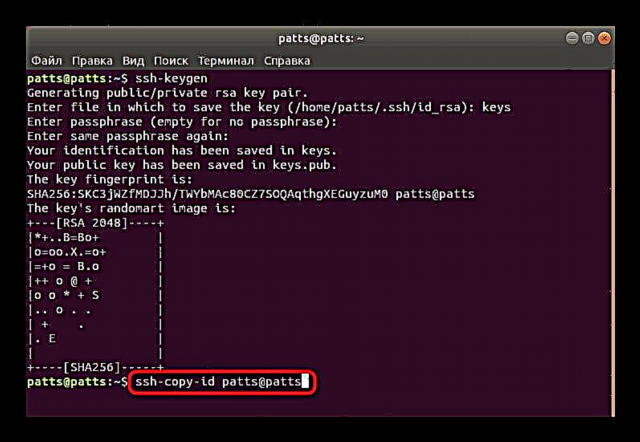

Seçim 1: ssh-copy-id əmri

Komandassh-copy-idƏməliyyat sistemi içərisindədir, buna görə onu işlətmək üçün əlavə komponentlər quraşdırmağa ehtiyac yoxdur. Bir düyməni kopyalamaq üçün sadə sintaksisə əməl edin. In "Terminal" girməlidirssh-copy-id istifadəçi adı @ remote_hostharada istifadəçi adı @ remote_host uzaq kompüterin adıdır.

İlk dəfə qoşulduqda bildiriş mətni alacaqsınız:

'203.0.113.1 (203.0.113.1)' sahibi həqiqiliyini müəyyən etmək olmur.

ECDSA düyməsinin barmaq izi fd: dd: d4: f9: 77: fe: 73: 84: e1: 55: 00: reklam: d6: 6d: 22: fe.

Bağlantıya davam etməyinizə əminsiniz (bəli / yox)? bəli

Bir seçim göstərməlisiniz bəli əlaqəni davam etdirmək üçün. Bundan sonra, yardım proqramı açarını bir fayl şəklində müstəqil olaraq axtaracaqdırid_rsa.pubəvvəllər yaradılmışdı. Uğurlu olarsa, aşağıdakı nəticə göstərilir:

/ usr / bin / ssh-copy-id: INFO: yeni açar (lar) ilə daxil olmağa, onsuz da quraşdırılmışların hamısını süzgəcdən keçirməyə çalışır

/ usr / bin / ssh-copy-id: INFO: 1 düymə (lər) quraşdırılmaq üçün qalır - indi istənirsə, yeni düymələri quraşdırmaq lazımdır

[email protected] şifrəsi:

Faydalı yardım daxil ola bilməsi üçün uzaq hostdan parolu göstərin. Alət, açıq açar sənədindən məlumatları kopyalayacaqdır ~ / .ssh / id_rsa.pub, bundan sonra ekranda bir mesaj görünəcək:

İndi: "ssh '[email protected]'" ilə maşın daxil olmağa çalışın.Əlavə edilmiş düymələrin sayı: 1

yalnız istədiyiniz açar (lar) ın əlavə olunduğundan əmin olun.

Bu cür mətnin görünüşü, açarın uzaq kompüterə uğurla yükləndiyini bildirir və indi heç bir əlaqə problemi olmayacaqdır.

Seçim 2: Açıq açarı SSH vasitəsilə kopyalayın

Yuxarıda göstərilən yardım proqramından istifadə edə bilmirsinizsə, lakin uzaq SSH serverinə daxil olmaq üçün bir parolunuz varsa, istifadəçi açarınızı əl ilə yükləyə bilərsiniz və bununla da əlaqə qurarkən daha da sabit identifikasiyanı təmin edə bilərsiniz. Bu əmr üçün istifadə olunur pişik, məlumatı fayldan oxuyacaq və sonra serverə göndəriləcəkdir. Konsolda xətti daxil etməlisiniz

pişik ~ / .ssh / id_rsa.pub | ssh istifadəçi adı @ uzaq_host "mkdir -p ~ / .ssh && touch ~ / .ssh / səlahiyyətli_keys && chmod -R go = ~ / .ssh && cat >> ~ / .ssh / səlahiyyətli_keys".

Bir mesaj görünəndə

'203.0.113.1 (203.0.113.1)' sahibi həqiqiliyini müəyyən etmək olmur.

ECDSA düyməsinin barmaq izi fd: dd: d4: f9: 77: fe: 73: 84: e1: 55: 00: reklam: d6: 6d: 22: fe.

Bağlantıya davam etməyinizə əminsiniz (bəli / yox)? bəli

qoşulmağa davam edin və serverə daxil olmaq üçün parol daxil edin. Bundan sonra açıq açar avtomatik olaraq konfiqurasiya sənədinin sonuna kopyalanacaqdır. səlahiyyətli_keys.

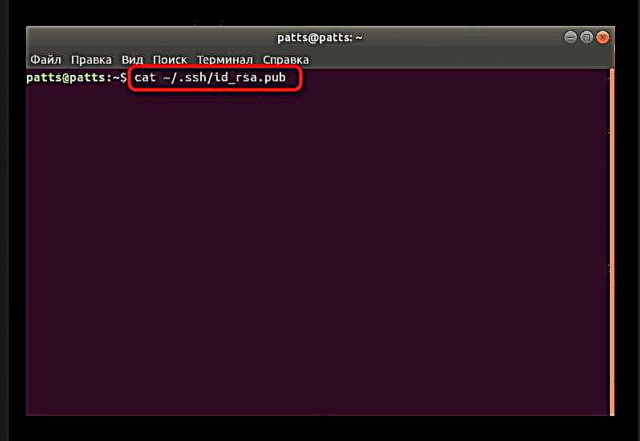

Seçim 3: Açıq açarın əl ilə kopyalanması

SSH server vasitəsilə uzaq kompüterə giriş olmadıqda, yuxarıda göstərilən bütün addımlar əl ilə yerinə yetirilir. Bunu etmək üçün əvvəlcə komanda vasitəsilə server PC-dəki əsas məlumatları tapınpişik ~ / .ssh / id_rsa.pub.

Ekranda aşağıdakı xətt göstərilir:ssh-rsa + simvol dəsti açarı == demo @ test. Bundan sonra, uzaqdan işləyən cihazda işə keçin, burada yeni bir qovluq yaradınmkdir -p ~ / .ssh. Əlavə olaraq bir fayl yaradırsəlahiyyətli_keys. Sonra, əvvəlcədən öyrəndiyiniz açarı daxil edinecho + ictimai açar simli >> ~ / .ssh / səlahiyyətli_keys. Bundan sonra, parol istifadə etmədən server ilə eyniləşdirməyə çalışa bilərsiniz.

Yaradılmış açarı istifadə edərək serverdə identifikasiya

Əvvəlki hissədə, uzaq bir kompüter düyməsini bir serverə kopyalamağın üç üsulu haqqında məlumat əldə etdiniz. Belə hərəkətlər bir şifrə istifadə etmədən əlaqə qurmağa imkan verəcəkdir. Bu prosedur əmr xətti vasitəsilə daxil edilirshh ssh istifadəçi adı @ remote_hostharada istifadəçi adı @ remote_host - İstədiyiniz kompüterin istifadəçi adı və sahibi. İlk dəfə əlaqə qurduğunuzda, tanış olmayan bir əlaqə barədə xəbərdar olacaqsınız və seçim edərək davam edə bilərsiniz bəli.

Açar cütlüyün yaradılması zamanı heç bir parol qeyd olunmadığı təqdirdə əlaqə avtomatik olaraq baş verəcəkdir. Əks təqdirdə, SSH ilə işləməyə davam etmək üçün əvvəlcə onu daxil etməlisiniz.

Şifrə identifikasiyasını deaktiv edir

Açar kopyalanmanın uğurlu bir konfiqurasiyası, şifrə istifadə etmədən serverə daxil olmaq mümkün olduğu hallarda nəzərə alınır. Ancaq bu şəkildə doğrulama qabiliyyəti təcavüzkarlara şifrəni sındırma vasitələrindən istifadə etməyə və etibarlı bir əlaqə yaratmağa imkan verir. SSH konfiqurasiya faylında parol girişini tamamilə deaktiv etməklə özünüzü belə hallardan qorumaq mümkün olacaq. Bunun üçün tələb olunacaq:

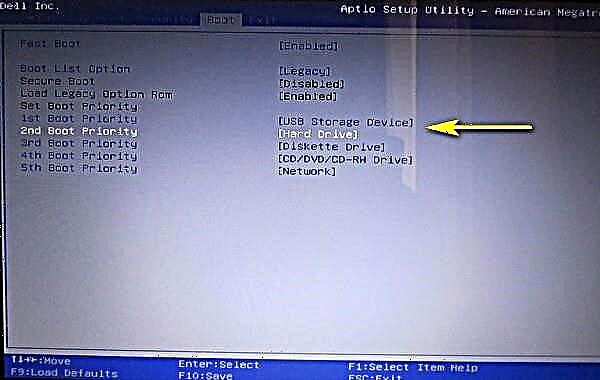

- In "Terminal" komanda istifadə edərək redaktor vasitəsilə konfiqurasiya faylı açın

sudo gedit / etc / ssh / sshd_config. - Xətti tapın "ParolAutenifikasiya" və işarəni çıxarın # Parametrdən yayınma başında.

- Dəyəri dəyişdirin yox və mövcud konfiqurasiyanı saxla.

- Redaktoru bağlayın və serveri yenidən başladın

sudo systemctl ssh yenidən başladın.

Şifrə identifikasiyası əlil olacaq və yalnız RSA alqoritmi ilə bunun üçün yaradılan düymələrdən istifadə edərək serverə girmək mümkün olacaq.

Standart bir firewall konfiqurasiya edin

Ubuntu'da, standart təhlükəsizlik duvarı Sistemsiz Firewalldır (UFW). Seçilmiş xidmətlər üçün əlaqələrə icazə verməyə imkan verir. Hər bir tətbiq bu alətdə öz profilini yaradır və UFW, əlaqələri təmin edən və ya söndürən onları idarə edir. Siyahıya əlavə edərək SSH profilinin qurulması aşağıdakı kimidir:

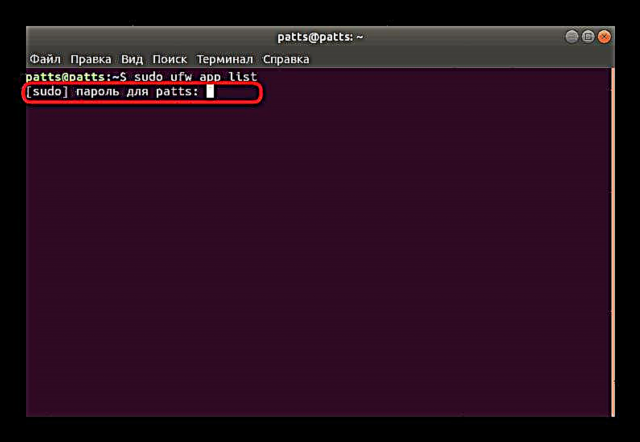

- Komanda vasitəsilə firewall profillərinin siyahısını açın

sudo ufw proqramlar siyahısı. - Məlumatı göstərmək üçün hesab şifrənizi daxil edin.

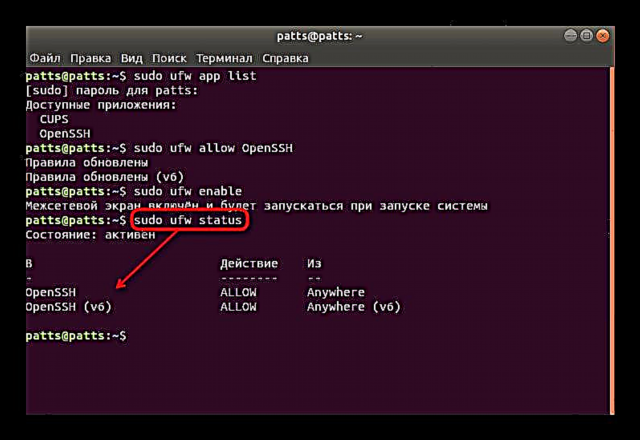

- Mövcud tətbiqlərin siyahısını görəcəksiniz, bunların arasında OpenSSH olmalıdır.

- İndi SSH vasitəsilə əlaqələrə icazə verməlisiniz. Bunu etmək üçün istifadə olunan icazə verilən profillər siyahısına əlavə edin

sudo ufw OpenSSH-ə icazə verin. - Qaydaları yeniləyərək firewall yandırın,

sudo ufw imkan verir. - Bağlantıların icazə verildiyini təmin etmək üçün bir resept verməlisiniz

sudo ufw statusu, bundan sonra şəbəkə vəziyyətini görəcəksiniz.

Bu Ubuntu-da SSH konfiqurasiya təlimatlarımızı tamamlayır. Konfiqurasiya faylının digər parametrləri və digər parametrlər hər bir istifadəçi tərəfindən onun istəklərinə əsasən həyata keçirilir. Protokolun rəsmi sənədlərində SSH-nin bütün komponentlərinin hərəkəti ilə tanış ola bilərsiniz.